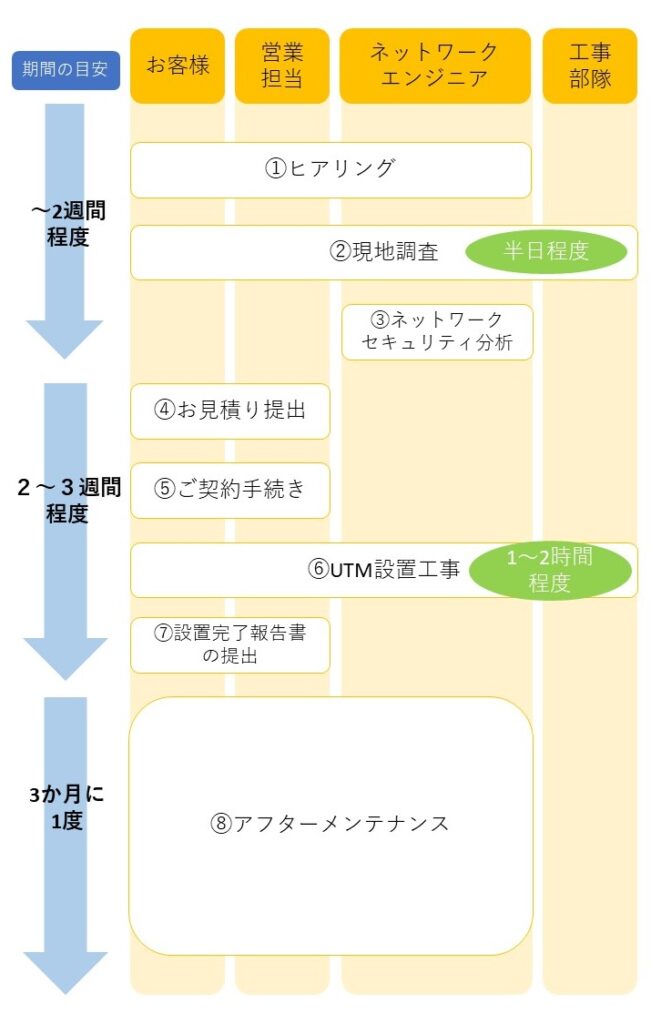

1.ヒアリング(2時間程度)

はじめにお客様のご要望と現状をお伺いします。

過去に発生した事件・事故およびトラブルの発生状況やお客様が不安に感じられていることなどをカウンセリングいたします。

2.現地調査(半日程度)

営業とネットワークエンジニア、工事部隊が現地調査を行います。

対象施設における

・物理的な配線状況(LANケーブルなど)の確認

・お使いのパソコンに入っているネットワークを使用するサービス(ネットバンギングやVPNなど)

の確認

・お使いのルーターの設定確認

・防犯カメラ等の有無確認

等を行わせていただきます。

3.ネットワークセキュリティ分析

ヒアリング、現地調査の結果をもとにネットワークエンジニアがリスク分析、ネットワーク分析を行います。

※ネットワークエンジニアが必要と判断した場合は、UTMのテスト機を設置してネットワークへの影響等を確認することがございます。

4.お見積り提出

ヒアリング、現地調査、ネットワークセキュリティ分析の結果をもとにご提案書とお見積書をご提出いたします。お客様のもとへ営業とネットワークエンジニアがお伺いし、予測される潜在リスクに対して、UTMをどのように設置するか、ひとつ一つ丁寧にご説明いたします。

5.ご契約

発注書にご署名、ご捺印いただきます。

お客様と調整した後、工事日を決定いたします。

お支払方法は、一括振込とリースをお選びいただけます。

リースの場合は、イニシャルコストを抑えられると共にリース会社の動産保険も適用となるので、リースのご利用をお勧めしております。

6.設置工事(1~2時間程度)

営業、ネットワークエンジニア、工事部がお客様のもとへお伺いし、設置工事をさせていただきます。

工事中は、最大1時間程度ネット接続ができなくなります。施設の大きさやネットバンギング使用の有無によっては、施設を利用されていない休日や夜間などに行うケースもございます。

7.設置完了報告書の提出

お客様に設置完了報告書をお渡しします。機器の保証書や付属品などもその場でお渡しします。

また設置後のアフターメンテナンスについてもご説明させていただきます。

8.アフターメンテナンス

設置後は、3ヶ月に一度、お客様にアポイントをいただき、定期的な点検及びUTMレポート報告書のご説明にうかがいます。

報告書の主な内容は、

・UTMが防いだウイルスの数

・スパムメールの数

・未知のウイルス防御件数

・脆弱性を突いた攻撃や侵入を防御した件数

・PC乗っ取り等の悪意がある通信を遮断した件数 などです。

アフターメンテナンスの際にお客様の不安点や気になる事などをヒアリングさせていただき、必要であれば設定変更などご提案させていただきます。

ネットワークセキュリティ対策機器(UTM)導入までの流れ

セキュリティは保険です。

問題が起きてからでは手の打ちようがなくなってしまうかもしれません。

手遅れになる前に予防法について検討してみてはいかがでしょうか。

ーーーーーーーーーーーーーーーーーーーーーーーー

▼UTM導入をご検討中の方へ

セキュリティのプロが解説するUTM(統合脅威管理)導入のメリットとは?

セキュリティソフトとUTMはどちらかに入っていればいいのか?

ーーーーーーーーーーーーーーーーーーーーーーーー

▼防犯対策コラム

なぜ、防犯カメラの設置で失敗する人とそうでない人がいるのか?

ーーーーーーーーーーーーーーーーーーーーーーーー